ClaudeCodeが流行ってきて、「とりあえず全部許可して進めれば早い」と感じる場面が増えています。ファイルを読ませる、編集させる、コマンドを実行させるところまで任せられるので、非エンジニアでも作業が一気に前へ進みます。

ただし、便利さだけで「Yes,don’taskagain」や広い権限を押していくと、APIキーや.env、Docker設定、ローカル履歴まで作業対象に入ることがあります。先に結論を書くと、ClaudeCodeは危険な道具ではなく、権限を雑に広げる使い方が危ないです。

先に結論

- ClaudeCodeは読める範囲と実行できるコマンドを、人間が管理する前提のツール

- APIキーや.envを貼る、読ませる、ログに出す行為は課金リスクにつながる

- 初心者はdefaultかplan中心で使い、bypassPermissionsは使わない方がよい

- APIキーを一度見せた可能性があるなら、削除ではなく「キーの無効化と再発行」までやる

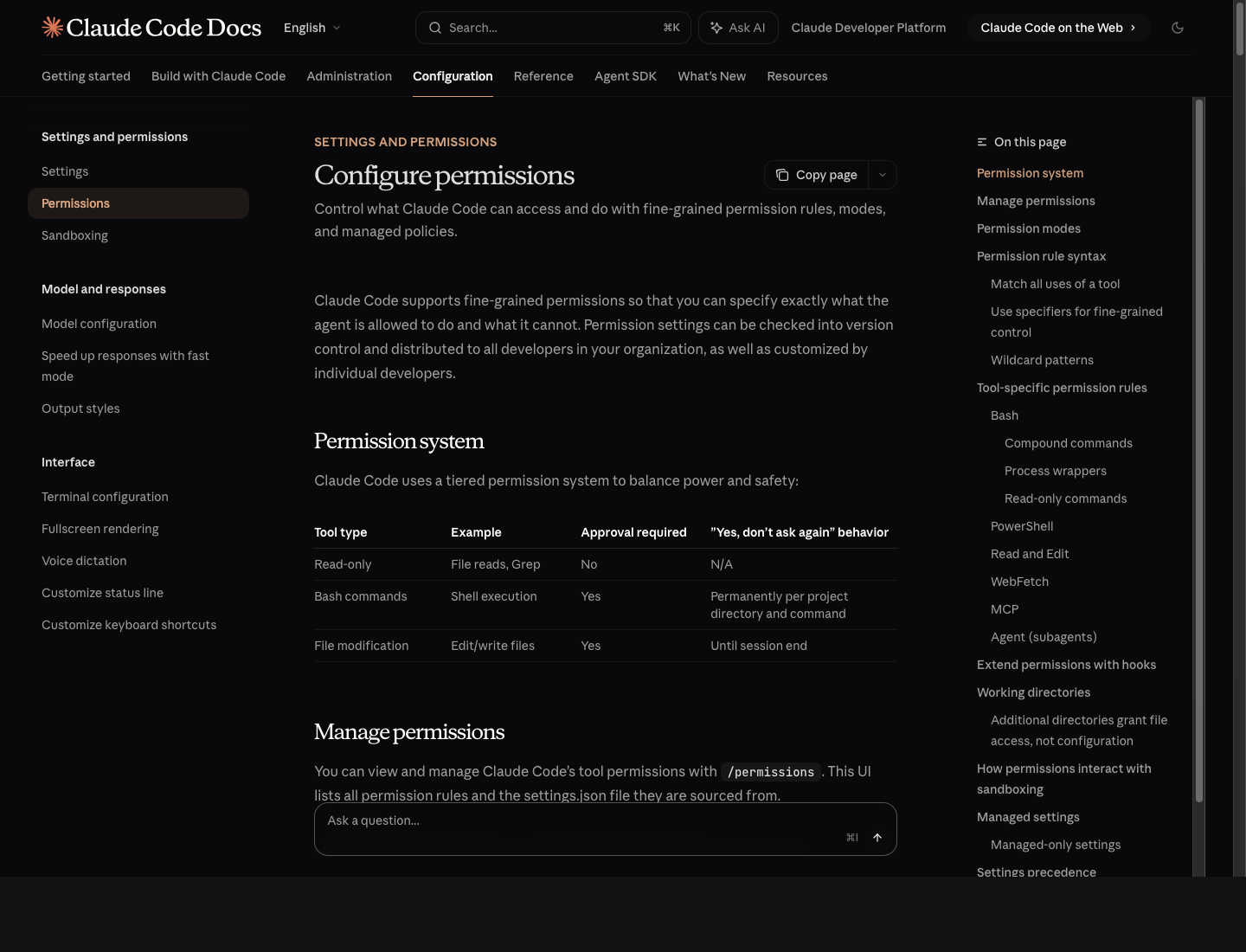

ClaudeCodeは、最初から何でも勝手に実行する前提ではありません。公式ドキュメントでも、読み取り、Bashコマンド、ファイル編集で承認の扱いが分かれています。つまり、危ない場面の多くは「何を許可したか」を人間が把握しないまま進めたときに起きます。

何が危ないのか

危ないのは、ClaudeCodeがコードを読めること自体ではありません。問題は、プロジェクト内に秘密情報が置かれていて、それをAIの会話、コマンド出力、ローカル履歴、Git管理のどこかに出してしまうことです。

特に注意したいのは、.env、APIキー、トークン、秘密鍵、データベース接続情報、決済サービスのキーです。これらは見た目はただの文字列ですが、外に出ると課金、データ閲覧、サービス操作につながることがあります。

| 危ないもの | 起きやすい場面 | 何が困るか |

|---|---|---|

| .env | プロジェクト直下に置いたままClaudeCodeを使う | APIキーやDB情報が読まれる可能性がある |

| APIキー | チャットに貼る、コードに直書きする | 第三者利用や予期しない課金につながる |

| Docker設定 | 構成確認のためにコマンドを実行する | 環境変数がコマンド出力に出ることがある |

| ローカル履歴 | ツールが作業履歴やバックアップを残す | 削除したつもりの秘密情報が残ることがある |

| Git管理 | gitadd.でまとめて追加する | .envや設定フォルダを公開リポジトリへ送ることがある |

Redditでも、ClaudeCodeと.env、APIキー、file-history、Docker設定をめぐる投稿が複数話題になっています。個別の投稿は検証環境やバージョン差もあるため、そのまま一般化はできません。ただ、初心者が「便利だから全部許可」で進めると、秘密情報の扱いまで作業範囲に入るという警戒はかなり現実的です。

全部許可が危ない理由

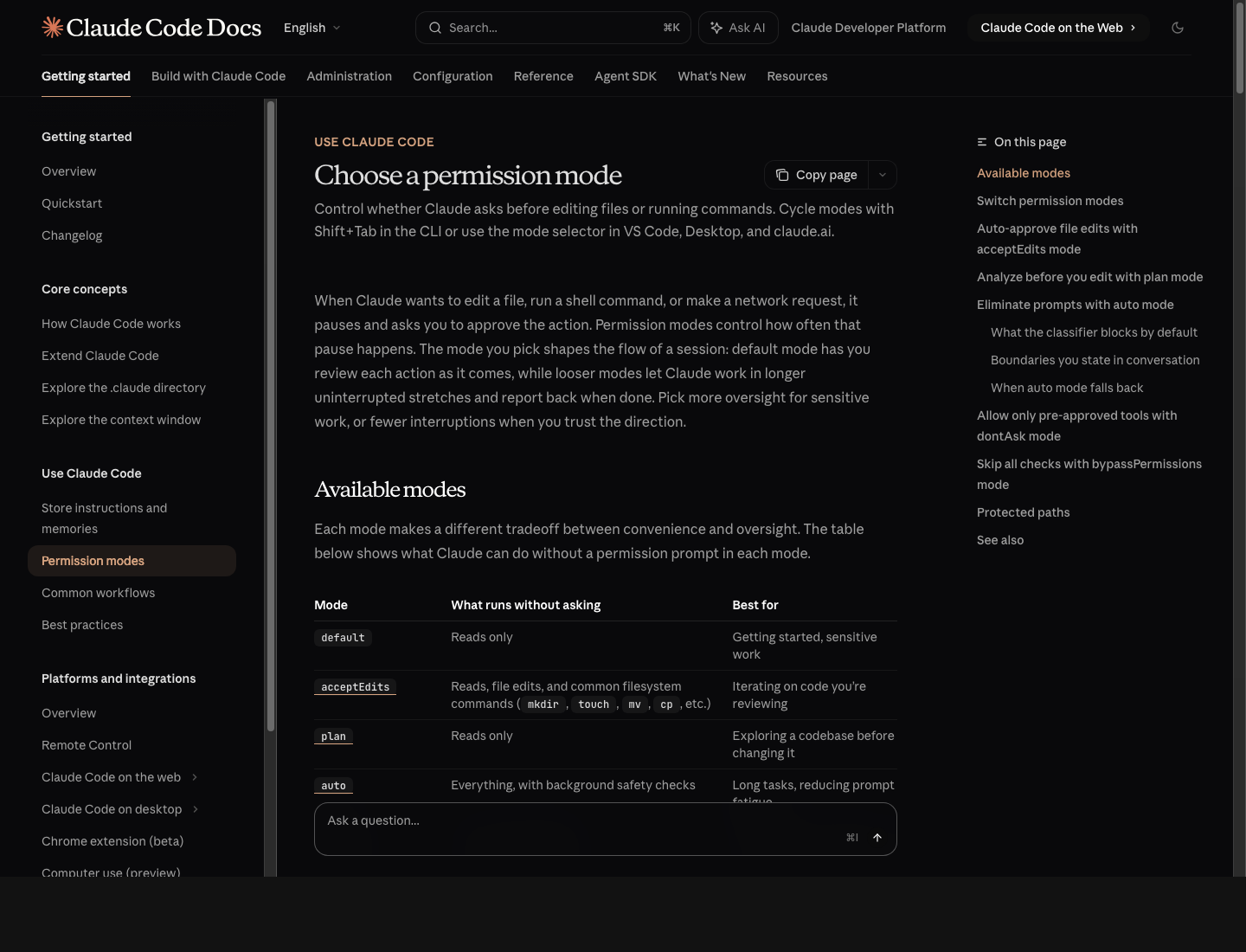

ClaudeCodeの権限モードは、作業効率と安全確認のバランスを変える仕組みです。defaultは確認が多く、planは調査や計画中心、acceptEditsは編集を進めやすく、autoやbypassPermissionsは人間の確認が減ります。

初心者にとって危ないのは、何が実行されるか読めないまま確認を減らすことです。たとえば、ClaudeCodeが「動作確認のためにコマンドを実行します」と言ったとき、そのコマンドが環境変数を表示するのか、外部へ送信するのか、ファイルを削除するのかを読み取れないまま許可すると、事故の原因になります。

初心者はこの順番で十分

- 最初はplanで、何をするつもりかだけ出してもらう

- 小さい編集だけdefaultで許可する

- Bashコマンドは、意味が分かるものだけ1回ずつ許可する

- Yes,don’taskagainは、よく使う安全なコマンドだけにする

- bypassPermissionsは、隔離環境を作れる人以外は使わない

「毎回聞かれるのが面倒」という気持ちは分かります。でも、最初のうちは面倒な確認こそ安全装置です。特に、rm、curl、cat.env、dockercomposeconfig、gitadd.、gitpush、デプロイ系のコマンドは、内容が読めるまで自動許可しない方がいいです。

APIキーを貼ってはいけない理由

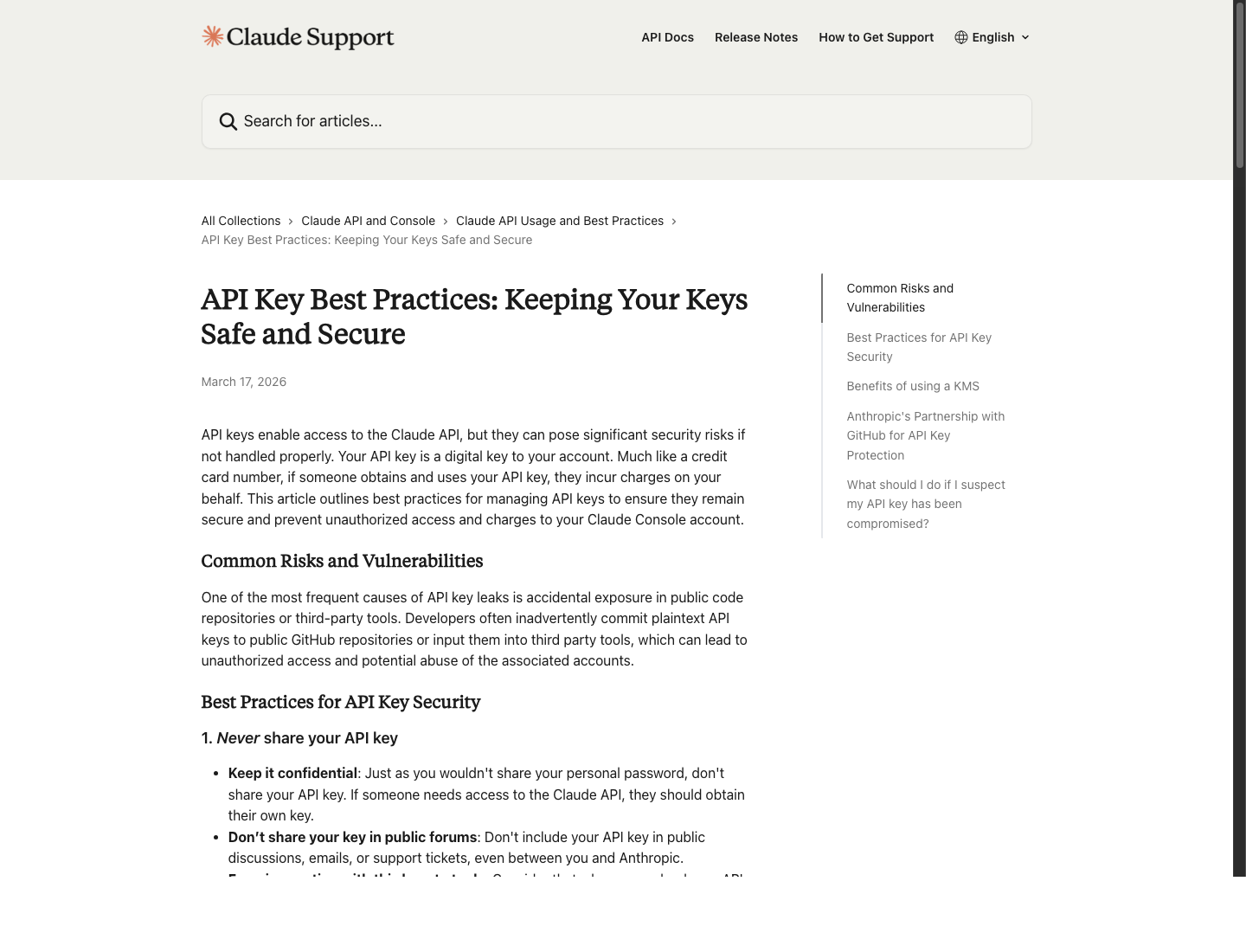

AnthropicのAPIキーベストプラクティスでは、APIキーはアカウントへのデジタルな鍵として扱われています。誰かがキーを入手して使うと、自分のアカウントに料金が発生する可能性があります。

ここで大事なのは、「ClaudeCodeに悪意があるか」ではありません。チャットに貼ったキー、ファイルに入っていたキー、コマンド出力に出たキーは、会話やログ、履歴に入る可能性があります。人間がうっかり貼った時点で、あとから完全に無かったことにするのは難しいです。

貼ってしまったら何をするか

APIキーをClaudeCodeの会話、ファイル、コマンド出力に出した可能性があるなら、まずキーを無効化して再発行します。ファイルから消すだけでは足りません。どこかにコピーや履歴が残っている前提で動いた方が安全です。

やること

1.APIキーを無効化する

2.新しいAPIキーを作る

3..envや設定ファイルを差し替える

4.利用履歴と課金状況を確認する

5.Gitに秘密情報が入っていないか確認するOpenAI、Anthropic、Google、Stripe、Firebase、Supabase、RevenueCatなど、課金やユーザーデータに関わるキーは特に急いで対応した方がいいです。小さな個人開発でも、キーが使われると想定外の請求につながることがあります。

初心者が最初に入れる安全ルール

まずは、ClaudeCodeに「秘密情報へ触らない」前提を渡します。完璧な防御ではありませんが、作業の方向をそろえる意味があります。

ClaudeCodeへの最初の指示例

.env、APIキー、秘密鍵、トークン、パスワード、認証情報は読まないでください。

必要な場合は、値ではなく変数名だけを扱ってください。

Bashコマンドで秘密情報が表示される可能性がある場合は、実行前に必ず説明してください。

gitadd.やgitpushを行う前に、追加されるファイル一覧を必ず見せてください。

本番環境や課金が発生する操作は、私が明示的に許可するまで実行しないでください。次に、Gitで秘密情報を送らないようにします。.envやClaudeCodeの設定フォルダ、ローカル履歴系は、最初からGit管理の外へ出しておく方が安全です。

.gitignoreに入れる例

.env

.env.*

!.env.example

.claude/

*.pem

*.key

secrets/ただし、.gitignoreに入れたから絶対安全、とは考えない方がいいです。AIツール、Bashコマンド、Docker、ログ出力、ローカル履歴は別ルートで秘密情報に触ることがあります。最初から「秘密情報をプロジェクト内に置かない」方がさらに安全です。

Macならキーチェーンやパスワード管理へ寄せる

Macで作業するなら、APIキーをプロジェクト直下の.envへ置くより、キーチェーンやパスワード管理ツールに寄せる方が安全です。どうしても.envを使う場合も、実キー入りの.envではなく、.env.exampleだけをClaudeCodeに見せる運用にすると事故を減らせます。

| やること | 初心者向けの考え方 |

|---|---|

| .env.exampleを作る | 変数名だけClaudeCodeに見せる |

| 本物の.envを見せない | キーの値はAIの会話に入れない |

| Git追加前に一覧を確認する | 秘密情報が混ざっていないか確認する |

| 権限は毎回小さく許可する | 全部許可を最初の設定にしない |

| 漏れたらキーを再発行する | 削除だけで安心しない |

やってはいけない使い方

ClaudeCodeを使い始めたばかりの人ほど、次の使い方は避けた方がいいです。便利に見えるものほど、何を許可したのか分からないまま作業が進みます。

- APIキーをチャットにそのまま貼る

- 本物の.envを読ませる

- 意味が分からないBashコマンドを許可する

- 最初からbypassPermissionsで作業する

- gitadd.を確認なしで実行させる

- 本番DBや決済サービスのキーをローカル作業に混ぜる

- 「動いたからOK」で課金履歴や利用ログを確認しない

特に「APIキーを貼ればClaudeCodeがやってくれる」は避けたい考え方です。AIに使わせたい場合でも、値そのものを会話へ入れず、環境変数名、ダミー値、.env.example、シークレット管理を使う方が安全です。

まとめ

ClaudeCodeは、非エンジニアにとってかなり強い作業相手です。コードを読む、直す、コマンドを実行する、エラーを見ながら進めるところまで任せられるので、使えるようになる価値は大きいです。

ただし、強い道具ほど権限の扱いが大事です。APIキー、.env、Docker設定、Git操作、本番環境まわりを「よく分からないけど全部許可」で進めると、あとから取り返しにくい事故になります。

最初はplanやdefaultで小さく進める。本物のAPIキーを貼らない。.env.exampleだけ見せる。Bashコマンドは意味が分かるものだけ許可する。もしキーを見せた可能性があるなら、すぐ無効化して再発行する。このくらいで、ClaudeCodeはかなり使いやすくなります。

参考にした一次情報は、AnthropicのClaudeCode権限設定、Permissionmodes、Security、APIKeyBestPracticesです。Redditではfile-historyに.envが残る話、.env読み取りへの不安、Docker経由でキーが出たという投稿も確認しました。

次に読むなら、ClaudeCodeの基本から整理したい人はClaudeCodeとは?、最初の頼み方を決めたい人はClaudeCodeの使い方入門、料金との付き合い方を知りたい人はClaudeCodeの料金は高い?もつながりやすいです。

コメント